Labojums: kritiska Chrome atjauninājuma krāpšana

Šķiet, ka ļaunprātīgas programmatūras radītājiem nekad neiztrūkst ideju. Google Chrome atjauninājumu krāpniecības ir bijušas zināmu laiku, bet tagad ir jauns un atjaunināts krāpnieks, kurā iesaistīts pārlūks Chrome, ko parasti dēvē par kritisko Chrome atjaunināšanas krāpniecību.

Tā kā pārlūks Chrome nekad nepārtrauks jūsu pārlūkošanas pieredzi, lai pamudinātu jūs atjaunināt pēc noklusējuma, ir skaidrs, ka jums ir darīšana ar PUP vai pārlūka nolaupītāju, ja šo ziņojumu saņemat, pārlūkojot internetu, izmantojot Google Chrome.

Ņemiet vērā, ka šī ļaunprogrammatūra atšķiras no steidzamā Chrome atjauninājuma uznirstošā krāpniecības, un tā ir jānoņem savādāk.

Kā darbojas kritiskā Chrome atjauninājuma krāpšana

Kritiskā Chrome atjauninājuma krāpšana ir viena no jaunākajām sociālās inženierijas metodēm, kas izveidota, lai nogādātu kaitīgu kodu neparedzētam lietotājam. Gala mērķis ir pārliecināt lietotāju noklikšķināt uz pogas Lejupielādēt tūlīt . Tas izraisīs pašizpletes BAT faila lejupielādi, kurā, visticamāk, ir tīmekļa pārlūka rīkjosla, “optimizācijas utilīta” vai cita veida produkts, kas novedīs pie maksas par klikšķi ienākumiem reklāmprogrammatūras izdevējam. Tomēr pastāv nopietnāka iespēja, kad poga Lejupielādēt tūlīt izraisīs failu šifrējošas izpirkuma programmatūras spiegprogrammatūras lejupielādi.

Drošības pārskatos par šo konkrēto ļaunprātīgās programmatūras krāpniecību kā resursdatorus ir ziņots par šādiem domēniem:

- iexaidlepro.org

- johphblogger-hints-and-tips.org

- tahxiintimes-niedersachsen.org

Piezīme: Šie ir tikai vispopulārākie gadījumi. Tā kā šo lapu tīkls strauji mainās, domēnu nosaukumi turpina mainīties, cenšoties izvairīties no šantāžas mehānismiem un pretnoderīgu programmu paketēm. Turklāt faktiskajā vietrāžā URL būs gara nejauši meklējamu rakstzīmju aste.

Dizaina ziņā galvenā lapa ar lielo logotipu un īsta izskata pogu Lejupielādēt tagad ir identiska pārlūka Chrome lejupielādes lapai. Krāpšana noteikti ir uzlabojums rudimentārajā Chrome atjauninājumu uznirstošajā krāpniecībā .

Izkrāpšanu nodrošina PUP

Šīs krāpniecības cilnes parādīšanās nav skriptēta ar darbībām, kas jāveic lietotājam. Ļaunprātīgas programmatūras lapa ir ieprogrammēta parādīšanai lietotāja pārlūkošanas sesijas vidū, lai tā izskatās īsta.

Nav svarīgi, kuru vietni vai kuru paplašinājumu izmantojat - cilvēki ziņo, ka redzējuši šo krāpniecību tādās uzticamās vietnēs kā Amazon.com, Google.com, Wikipedia.com utt. Tas notiek tāpēc, ka jūsu pārlūkprogrammas noklusējuma darbība ir mainīts ar PUP (potenciāli nevēlama programma) .

PUP ir ļaunprātīgas programmatūras veids, kas var inficēt datoru bez lietotāja atļaujas. Šajā konkrētajā gadījumā PUP, kas izraisa šo ļaunprātīgo rīcību, visticamāk, ieradās ar īpaši populāru metodi, ko sauc par pakešu komplektēšanu. Komplektēšana ir ļaunprātīga koda slēpšana vai novirzīšana trešās puses instalācijas klientā. Tā kā lielākā daļa izmantoto trešo personu programmu ir bezmaksas programmatūra, kas pieejama populārajās lejupielādes vietnēs, lietotāji parasti vienkārši noklikšķina uz pogas Tālāk, nenoņemot atzīmi no komplektētās programmatūras instalēšanas.

Tiklīdz PUP droši nonāks upura datorā, tas sāks nolaupīt Chrome pārlūku, lai izveidotu novirzījumus, kas lietotājam liks noklikšķināt uz pogas Lejupielādēt tūlīt, lai lejupielādētu patieso vīrusu.

Kā noņemt kritisko Chrome atjaunināšanas scam vīrusu

Ja jūs pašlaik nodarbojaties ar kritisko Chrome atjauninājumu krāpšanu, ir dažas labas ziņas - izpildot instrukciju kopumu, jums izdosies infekciju diezgan viegli apturēt un pat izskaust. Protams, daudz vieglāk būs tikt galā ar kritisko Chrome atjaunināšanas krāpniecību, ja jūs nenoklikšķinājāt uz pogas Lejupielādēt tūlīt un neļājāt infekcijai izplatīties.

Ja jūs saņemat bieži uznirstošus logus par krāpšanos, veiciet dažas darbības, kuras var veikt, lai apturētu kritiskos pārlūka Chrome atjauninājumu krāpšanās traucējumus jūsu pārlūkošanas sesijās: automātiskais veids un manuālais veids. Zemāk jums ir darbību kopums, kas ļaus jums pilnībā novērst infekciju.

Piezīme: Ja vēlaties pārliecināties, ka infekcija ir tikusi galā pilnībā, neizlaidiet nevienu no zemāk aprakstītajiem soļiem. Tā kā dažām ļaunprātīgas programmatūras programmām ir atjaunojošas īpašības, iespējams, pēc dažām nedēļām jūs atkal varēsit visu atkal risināt, ja pilnībā to nenovērsīsit.

1. darbība: PUP programmas atinstalēšana no datora

Šajā pirmajā solī mēs mēģināsim atrast potenciāli nevēlamo programmu, kas tika izmantota, lai piegādātu kaitīgo kodu. Es zinu, ka varētu šķist grūti izdomāt, kura programma ir atbildīga, bet process ir diezgan viegls, ja zināt, kur meklēt.

Apskatot izvēlni Programmas un funkcijas un atinstalējot katru ierakstu, kas nav uzskatāms par jums, jūs galu galā parūpēsities par vainīgo. Lai jums būtu vieglāk, mēs soli pa solim izveidojām ceļvedi kopā ar potenciālo vainīgo sarakstu:

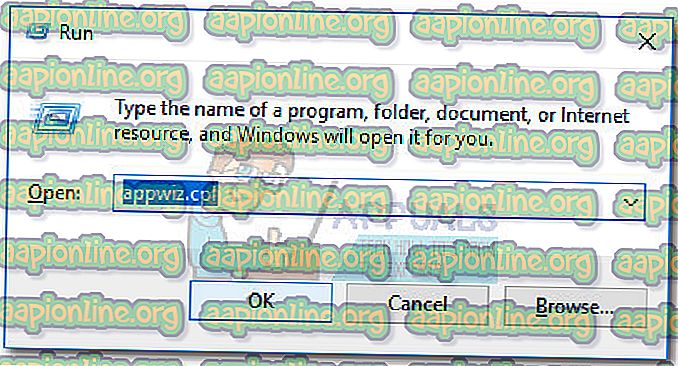

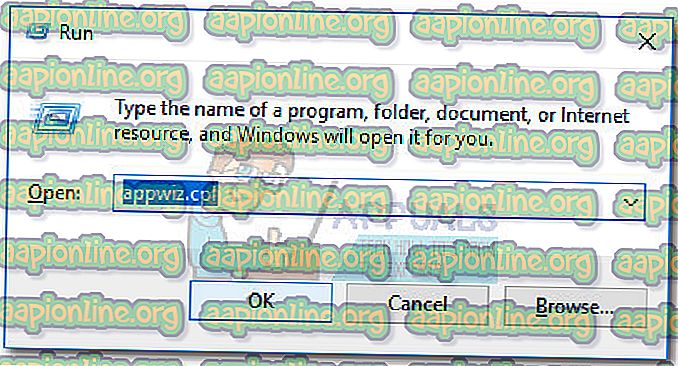

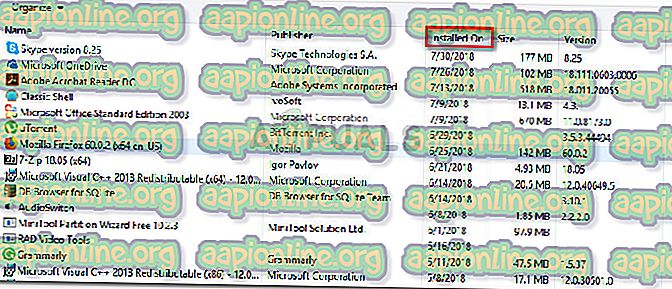

- Nospiediet Windows taustiņu + R, lai atvērtu lodziņu Palaist. Pēc tam ierakstiet “ appwiz.cpl ” un noklikšķiniet uz Enter, lai atvērtu programmas un funkcijas .

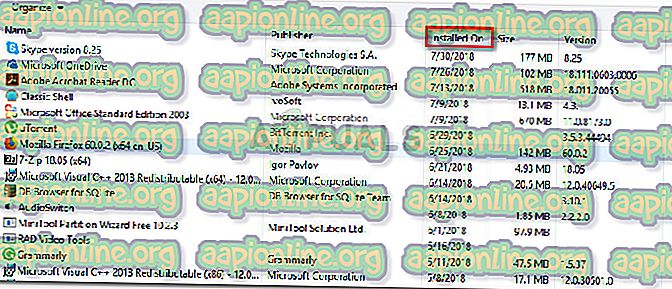

- Programmās un līdzekļos ar peles labo pogu noklikšķiniet uz jebkura ieraksta, kuru nav parakstījis uzticams izdevējs, un noklikšķiniet uz Atinstalēt, lai noņemtu lietojumprogrammu. Ja nesen sākat iegūt izlases uznirstošos logus, varat noklikšķināt uz kolonnas Installed On, lai pasūtītu lietojumprogrammas līdz instalēšanas datumam. Tam vajadzētu ļaut identificēt vainīgo.

- Ja jums joprojām rodas problēmas identificēt PUP, šeit ir saraksts ar zināmajām kaitīgajām programmām, kuras drošības eksperti ir apstiprinājuši, lai izplatītu ļaunprātīgu kodu: CheckMeUp

HostSecurePlugin

HD-V2.2

Savepass

Savefier

CloudScout vecāku kontrole

Darbvirsmas temperatūras monitors

Vārds Proser

Saglabājiet ikdienas piedāvājumus

Tīkla sistēmas draiveris, SS8

Sm23mS,

Salus

Piksu uzlabošana

Cena

Pārlūkprogrammas Apps Pro

MediaVideosPlayers

Jauns spēlētājs

Pārdošanas plus

Cena mīnus

Kino Plus

DNS atbloķētājs

1.0.0.1

Wajam Piezīme: Ņemiet vērā, ka tas nav galīgais saraksts, jo ļaundaru programmai datorā var būt cits nosaukums. Vienmēr ir laba ideja pārbaudīt sleju Publisher, lai iegūtu skaidrāku attēlu.

- Ja atrodat programmas, kuras atsakās atinstalēt tradicionāli, pastāv liela iespēja, ka esat atradis vainīgo. Ja nevarat atinstalēt programmu, izmantojot izvēlni Programmas un līdzekļi, varat izmantot jaudīgu atinstalētāju, piemēram, Revo Uninstaller vai iObit Uninstaller, lai paveiktu darbu.

Kad katrs potenciālais vainīgais ir atinstalēts, pārejiet pie 2. darbības.

2. darbība: jebkādu reklāmprogrammatūru noņemšana, izmantojot AdwCleaner

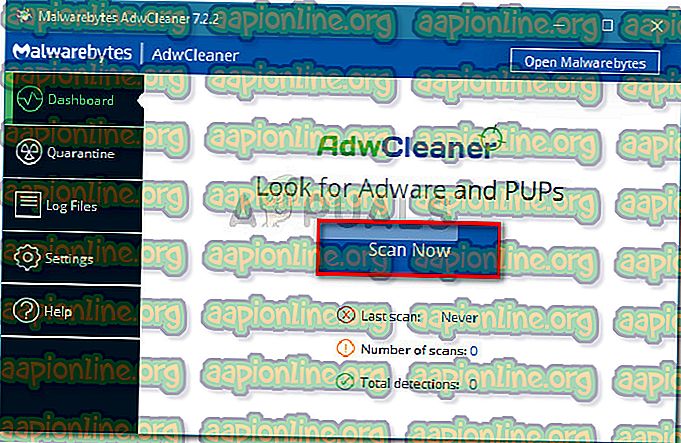

Tagad, kad mēs iepriekš darbojāmies ar programmu, kas piegādāja infekciju, noņemsim visus palikušos reklāmprogrammatūru kodus ar specializētu programmu. Ir vairākas programmas, kas ļaus jums to izdarīt, taču mēs iesakām AdwCleaner. Šis Malwarebytes izstrādātais produkts ir bezmaksas utilīta, kuru problēmas atrisināšanai ir veiksmīgi izmantojis lielais vairums lietotāju, kurus skāris kritiskais Chrome atjauninājumu krāpšana .

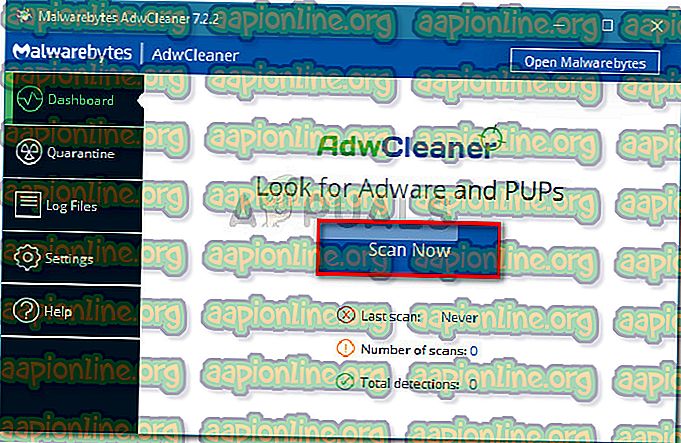

Šeit ir īss ceļvedis par AdwCleaner izmantošanu, lai skenētu datoru un noņemtu visus kritiskā Chrome atjauninājuma krāpniecības reklāmprogrammatūras kodus:

- Izmantojiet šo oficiālo saiti ( šeit ), lai lejupielādētu jaunāko Malwarebytes Adwcleaner versiju.

- Kad lejupielāde ir pabeigta, veiciet dubultklikšķi uz izpildāmā adwcleaner un UAC (lietotāja konta kontrole) uzvednē atlasiet Jā .

- Pirmajā uzvednē noklikšķiniet uz Piekrītu, pēc tam noklikšķiniet uz pogas Skenēt tūlīt, lai uzdotu AdwCleaner meklēt reklāmprogrammatūru un PUP.

- Pagaidiet, līdz sākotnējā skenēšana ir pabeigta, pēc tam atlasiet katru identificēto PUP vai reklāmprogrammatūru un noklikšķiniet uz pogas Tīrīt un labot, lai sāktu tīrīšanu.

- Nākamajā logā noklikšķiniet uz Notīrīt un restartēt tūlīt, lai tīrīšanas procesa beigās aktivizētu atsāknēšanu.

Nākamās palaišanas laikā jums vairs nevajadzētu uzaicināt cilni Kritiskā Chrome atjaunināšana. Bet tikai tāpēc, lai pārliecinātos, ka esat noņēmis katru pēdējo kaitīgā koda daļu, pārejiet pie 3. darbības .

3. darbība: visas sistēmas ļaunprātīgas programmatūras skenēšana

Tagad, kad infekcijas avots un pārpalikušais ļaundabīgās programmatūras kods ir apskatīts, ir pienācis laiks izmantot jaudīgu skeneri pēc pieprasījuma, kas izskatīsies ārpus PUP.

Ir daudz īpašu drošības skeneru, no kuriem izvēlēties, taču vislabāko rezultātu iegūšanai mēs iesakām veikt pilnu Malwarebytes skenēšanu. Ja neesat tik gudrs datoram, varat sekot mūsu soli pa solim ( šeit ) par Malwarebytes lejupielādi, instalēšanu un lietošanu, lai noņemtu jebkāda cita veida infekcijas.

Kad esat veiksmīgi pārvaldījis skenēšanu, izmantojot jaudīgu drošības skeneri pēc pieprasījuma, pārejiet uz 4. darbību .

4. solis: divkārša pārbaude ar HitmanPro

Tagad jūsu sistēmā, iespējams, nav infekcijas, un vairs nevajadzētu parādīties uznirstošie logi Kritiskā Chrome atjauninājuma krāpšana . Tomēr, tā kā daži infekciju veidi atstās jūsu sistēmu neaizsargātu pret citiem ļaunprātīgas programmatūras draudiem, labāk ir vēlreiz pārbaudīt, nekā vēlāk žēloties.

HitmanPro ir ļaunprātīgas programmatūras skeneris, kas ir ārkārtīgi efektīvs, identificējot un apstrādājot ar risku saistīto programmatūru. Lielākā daļa drošības pētnieku iesaka veikt HitmanPro skenēšanu tūlīt pēc regulāras antivīrusu skenēšanas, lai pārliecinātos, vai antivīrusu komplekts neko nenokavē.

Šeit ir īss ceļvedis par to, kā lejupielādēt, instalēt un palaist HitmanPro skenēšanu:

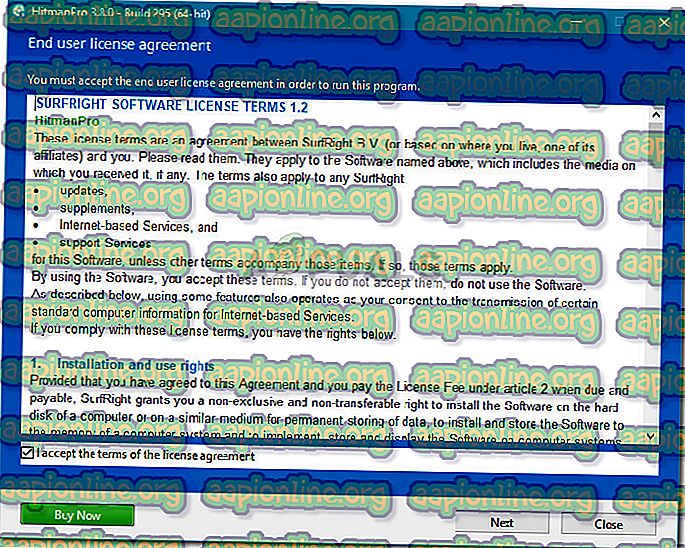

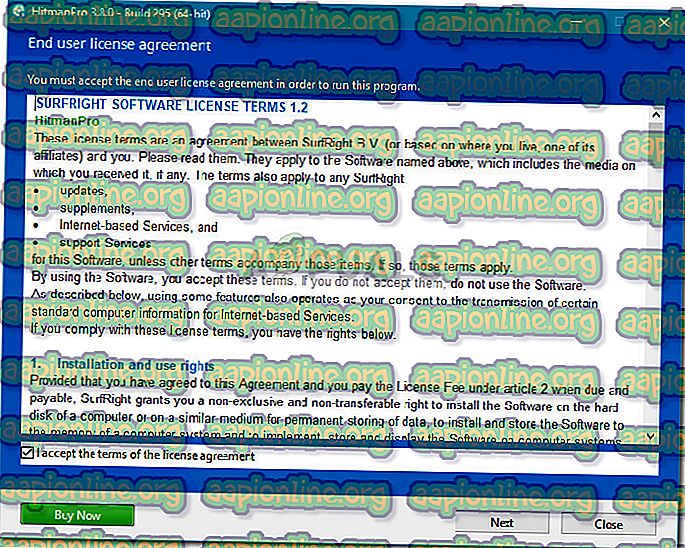

- Apmeklējiet šo oficiālo saiti ( šeit ) un lejupielādējiet HitManPro jaunākās versijas bezmaksas 30 dienu izmēģinājumu.

- Tiek lejupielādēts viens instalācijas komplekts, veiciet dubultklikšķi uz tā un izpildiet ekrānā redzamos norādījumus, lai instalētu skeneri savā sistēmā.

- Kad instalēšana ir pabeigta, atveriet HitmanPro un UAC uzvednē noklikšķiniet uz Jā . Pēc tam piekrītiet darba uzdevumam un vēlreiz nospiediet pogu Nākamais .

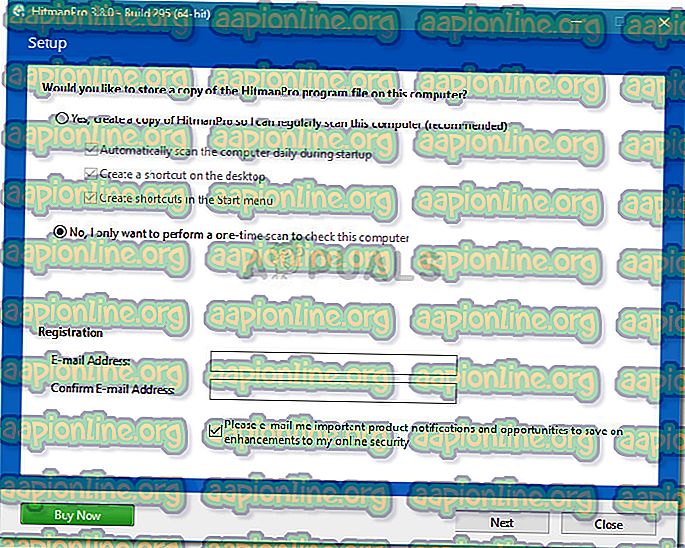

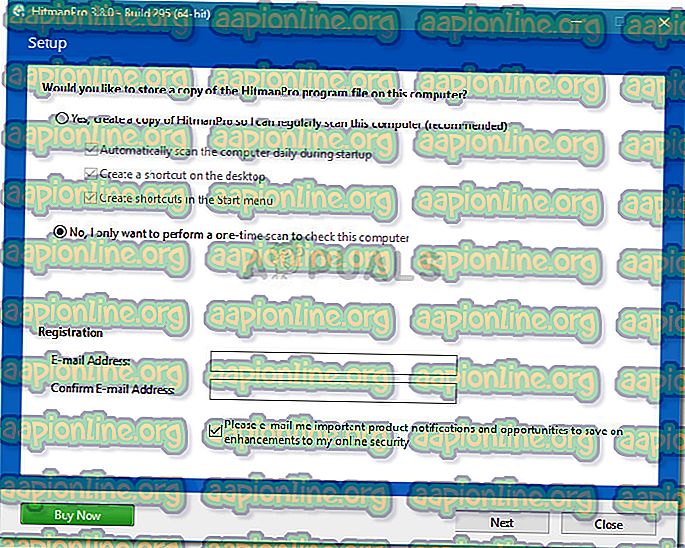

- Nākamajā ekrānā izvēlieties Nē, es vēlos veikt tikai vienreizēju skenēšanu, lai pārbaudītu šī datora pārslēgšanos, un vēlreiz nospiediet pogu Tālāk, lai sāktu skenēšanu visā sistēmā.

- Pagaidiet, līdz visi faili ir pilnībā ieskenēti un analizēti. Pēc tam katrai ar identificētajiem draudiem saistītajai nolaižamajai izvēlnei iestatiet Dzēst un vēlreiz noklikšķiniet uz pogas Tālāk .

5. darbība: atiestatiet pārlūka Chrome noklusējuma iestatījumus

Ja esat tik tālu nonācis, jums ir jāveic tikai viena lieta, pirms varat droši apgalvot, ka jūsu sistēmā nav kritisko Chrome atjauninājumu krāpniecības. Lai nodrošinātu, ka jums nav neviena ļaunprātīga koda, kas varētu nolaupīt jūsu Chrome pārlūku, ir svarīgi atiestatīt tā iestatījumus uz noklusējuma iestatījumiem. Tālāk ir sniegta īsa rokasgrāmata, kā to izdarīt:

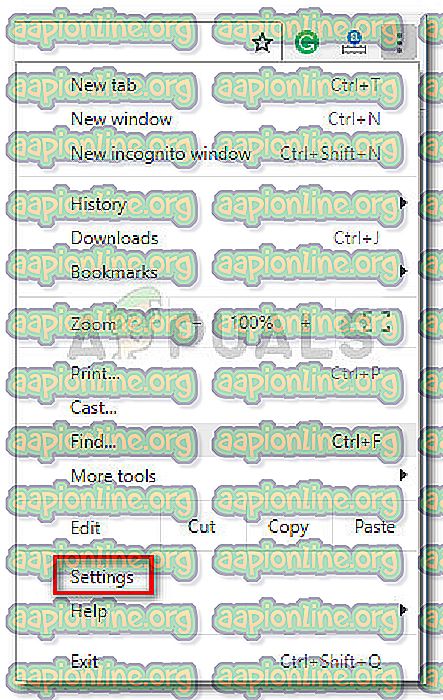

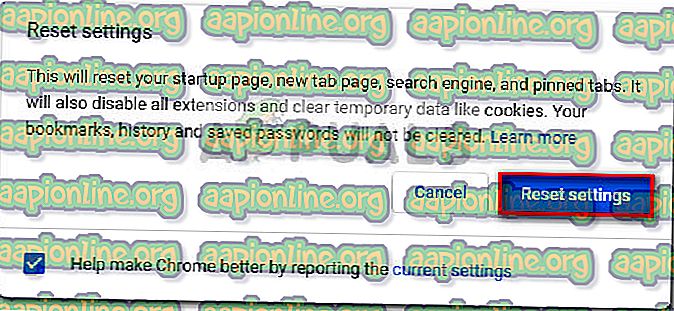

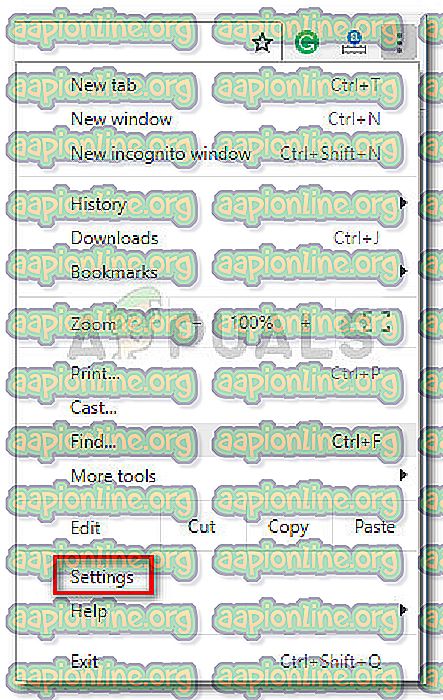

- Atveriet pārlūku Chrome, augšējā labajā stūrī piekļūstiet darbības pogai (trīs punktu ikona) un noklikšķiniet uz Iestatījumi .

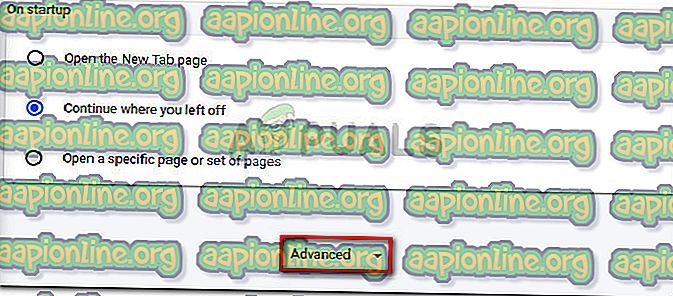

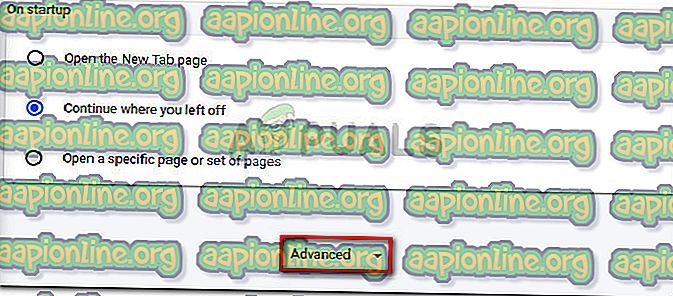

- Iestatījumu izvēlnē ritiniet līdz ekrāna apakšdaļai un noklikšķiniet uz Papildu, lai izvērstu nolaižamo izvēlni.

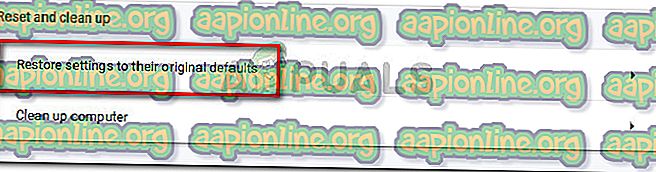

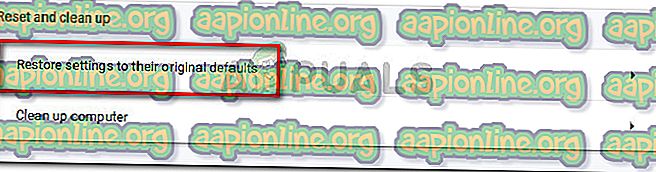

- Izvēlnē Papildu ritiniet līdz cilnei Atiestatīt un sakopt un noklikšķiniet uz Atjaunot iestatījumus uz sākotnējiem noklusējumiem .

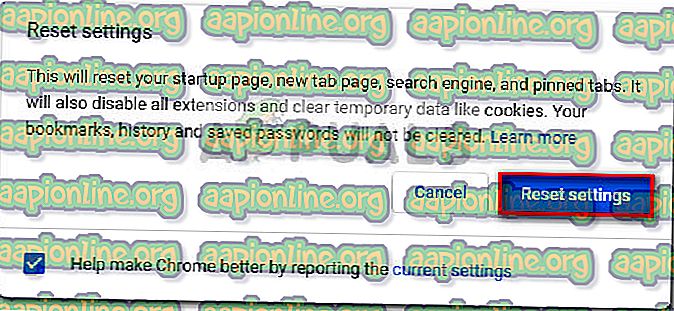

- Noklikšķiniet uz Atiestatīt iestatījumus, lai atjaunotu iestatījumus pēc noklusējuma.

- Atsāknējiet datoru. Nākamajā startēšanas reizē jums vairs nevajadzētu uztraukties par uznirstošajiem logiem Kritiskā Chrome atjaunināšanas krāpšana, pārlūkojot tīmekli, izmantojot hromu.